Überwachungskameras für Daheim versprechen mehr Sicherheit. Aber nur aus Sicht des Hausbesitzers. Aus dem Internet heraus sind diese Kameras ein einziges Paket großer und kleiner Sicherheitslücken.

Dieser Artikel ist Teil meiner Serie „IP-Cams: Unsafe by Design“. Die anderen Artikel sind über die Suche zu finden.

Mit wem spreche ich?

Es ist wichtig zu wissen, mit welchem Betriebssystem man zu tun hat. Die erste Vermutung ist ein auf Unix oder Linux basierendes System. Über OS-Fingerprinting über das Netzwerk kann man ungefähr herausfinden, mit was man zu tun hat.

Beim vorliegenden Gerät ergibt sich somit Linux 2.6.32 bis maximal 3.5. Somit ist der Betriebssystemkern entweder von Ende 2009 oder Mitte 2012. Es steht außer Frage, das hier einiges an Sicherheitslücken schlummern muss.

Offene Ports

Natürlich läuft auf dem System mehr als der blanke Linux-Kernel. Wichtig hier sind die Dienste, die über das Netzwerk lauschen

- Port 88 (tcp)

- Port 443 (tcp)

- Port 554 (udp)

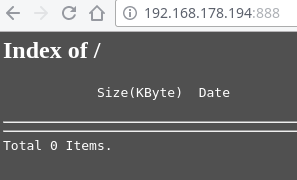

- Port 888 (tcp)

- Port 8080 (tcp)

Port 88, 443, 888 und 8080 sind mehr oder minder für HTTP(s) zuständig. Port 554 ist für das Real Time Streaming Protocol RTSP aktiv.

Software

Durch den Scan und aus den Ports erhaltenen Antworten lassen sich folgende Programme ermitteln: